品牌

其他品牌

电动机功率

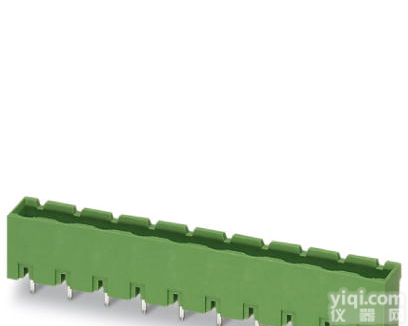

菲尼克斯端子FBST 6-PLC BU -2966812连接器KW

外形尺寸

菲尼克斯端子FBST 6-PLC BU -2966812连接器mm

重量

菲尼克斯端子FBST 6-PLC BU -2966812连接器kg

应用领域

石油/化工,地矿,建筑/建材/家具,铁路/船舶/交通,造纸/印刷/包装

菲尼克斯端子FBST 6-PLC BU -2966812连接器

菲尼克斯端子FBST 6-PLC BU -2966812连接器

单个插入式桥接件, 长度: 6 mm, 位数: 2, 颜色: 蓝色

如有需要请 13621 871267 021=36106602

金生 Q:894500178

尺寸

长度 6 mm

返回顶部

概述

电流 6 A

位数 2

颜色 蓝色

返回顶部

Environmental Product Compliance

China RoHS 环保使用期限 = 50

更多有害物质的详情,请参考“下载区”内的“制造商声明”

便携式mGuard安全装置

mGuard smart2在狭小空间里确保高性能和高安全性。壳体坚固耐用,并可通过任意USB端口供电。

对于生产环境相对不太恶劣的情况下,则该设备可为相邻的工作站和环境提供理想的移动保护。可作为办公和生产网络间的安全防火墙、远程维护客户端以及小型工作组的安全路由器等使用。

mGuard 安全VPN客户端

mGuard安全VPN客户端是一种将Windows PC机连接到虚拟专用网络(VPN)的软件应用。因此,客户端可通过存在安全风险的公用网络(如互联网),以安全透明的方式提供来自远程网络的资源。

该软件解决方案使用IPsec安全协议。从而确保了VPN客户端和mGuard间信息和数据传输的机密性、可靠性和完整性。VPN客户端支持移动和静态应用方案,是维修工程师和远程工作人员的理想选择。它兼容所有mGuard系列产品,作为一种“一键式解决方案”,操作十分方便。

桌面设备

适于桌面应用的mGuard安全装置

mGuard delta作为一种桌面设备,在紧凑的金属壳体内实现极高的安全性和高性能。它可作为办公室和生产网络之间的安全防火墙。在生产环境相对不太恶劣的情况下,该客户端特别适合作为桌面台式应用和配电室等工作站的安全路由器。

在中型机械和系统制造中,mGuard delta用作可靠的电信服务基础设施。MGuard delta可实现机械、控制器或工程师的安全连接。

19"安全装置

19" mGuard安全装置

19"的mGuard centerport集高端防火墙和高性能VPN网关于一身。该设备提供了千兆以太网、多核架构以及高功率储备。这意味着mGuard centerport可通过VPN连接数量或需要保护的网络段数量的持续增加实现轻松扩展。在负荷时仍可确保关键IP服务业务的传输速率不变。mGuard centerport作为一种高性能ZY网关,支持任意数量系统、机械和工程师的VPN连接。Z多可同时激活3000个VPN通道。

CIM——工业应用中的病毒防护技术

CIFS完整性监测(CIM)是菲尼克斯电气提供的一款适用于工业应用的防病毒检测器。CIM能够监测控制器、操作界面或PC等基于Windows的系统是否被恶意软件等操纵,而且无需载入病毒特征码。

CIM的应用范围

CIM主要用于保护无法打补丁的系统,这些系统大部分是基于Windows的系统,具有以下一种或多种特性:

操作系统过于陈旧,微软公司已不再为其提供安全补丁,例如Windows 2000或更早的版本。

系统的交货状态已获得制造商或相关主管机构的认证,无法再进行修改。如果因更新操作系统而导致软件被修改,那么授权将作废,或者相关主管部门会撤销认证。

在对时间要求极为严格的工业应用中,为了确保实时性,系统便可能不会配置病毒扫描程序,或者由于没有互联网连接而无法更新病毒特征码。

系统特意未配置病毒扫描程序或IDS/IPS(入侵检测/入侵防御系统),因为即使只是一个误报警,也会导致整个应用程序停止。

系统用户不具备相应的专业知识,无法在不危及整个系统的情况下安装病毒扫描程序或IDS/IPS。

很多工业领域内都有可能会使用无法打补丁的系统:例如用于化学和制药工业的分析系统、用于汽车行业中的安全气囊制造以及基于PC的控制器生产。

CIM的工作原理

CIFS完整性监测(CIM)

CIM参照基准状态,对基于Windows的系统进行检测,来判定特定文件(例如.exe或.dll文件)是否被篡改。

如果某个待检测文件系统被重新配置或修改,则必须建立基准状态或完整性数据库。这个数据库中应当包含所有待检测文件的校验和,以作比较(参考)用。数据库应当根据初查结果或因某一特殊原因而建立。

如果某个文件的校验和发生变化,意味着这个文件已被修改。如果用户本身没有进行此项修改,那么可能是恶意软件所为。CIM还能够检测文件的删除或添加操作。如果检测到某个文件的校验和发生变化,CIM会通过电子邮件或SNMP陷阱发出报警。完整性数据库本身也采取了防护措施,以防止恶意操作行为。

使用CIFS反病毒扫描连接器,就可以通过外部的病毒扫描程序扫描系统驱动器。原因是,系统驱动器由FL MGUARD设备提供保护,而且除了通过生产单元中的工业PC设备外,无法由其他途径访问FL MGUARD。而FL MGUARD将所有网络驱动器进行组合,并映射到外部的一个单独驱动器上,而这个虚拟驱动器就可以由外部病毒扫描程序进行扫描,无需访问真实的系统。

防火墙和CIM的对比

防火墙

CIM

通过协议、地址等管理数据流量

对通信效果不产生任何影响

使用静态规则组

使用散列值(数字指纹)来检测恶意操作情况

不会产生误报警

不会产生误报警

无法检测任何文件变更内容

检测并指示所有文件变更内容

自主、静态的工作方式

动态工作方式,并与其他系统进行互动

CIM的优势

对于要求严格的工业应用而言,CIM更具优势:

节约相关受监控系统的资源,例如CPU功率或网络负载。

无需载入病毒特征码。

完整性检测过程中不会出现误报警。

外部病毒扫描程序的误报警不会影响受监控系统的性能表现,因为扫描程序无法删除文件亦或是阻止文件使用。

CIM以动态方式进行系统监控。

CIM通过病毒扫描,提高封闭系统的安全性,并防止文件遭受恶意操作的影响。

2981114 PSR-SCP-24-230UC/ESAM4/3X1/1X2

2981143 PSR-SCP-24DC/ESD/5X1/1X2/ T 1

2981224 PSR-SCP-24DC/ESD/5X1/1X2/ T 3

2981266 PSR-SCP-24DC/ESD/5X1/1X2/ T 5

2981240 PSR-SCP-24DC/ESD/5X1/1X2/ T 4

2981125 PSR-SCP-24DC/ESD/5X1/1X2/ T 2

2981282 PSR-SCP-24DC/ESD/5X1/1X2/ T 6

2981279 PSR-SPP-24DC/ESD/5X1/1X2/ T 5

2981237 PSR-SPP-24DC/ESD/5X1/1X2/ T 3

2981156 PSR-SPP-24DC/ESD/5X1/1X2/ T 1

2981295 PSR-SPP-24DC/ESD/5X1/1X2/ T 6

2981253 PSR-SPP-24DC/ESD/5X1/1X2/ T 4

2981198 PSR-SPP-24DC/ESD/5X1/1X2/ T 2

2981208 PSR-SCP-24DC/ESD/5X1/1X2/2T 5

菲尼克斯端子FBST 6-PLC BU -2966812连接器

菲尼克斯端子FBST 6-PLC BU -2966812连接器

菲尼克斯2708481 FO转换器连接器PSM-SET-B-FOC/4-HCS

菲尼克斯2708481 FO转换器连接器PSM-SET-B-FOC/4-HCS

Phoenix 菲尼克斯 电源 变频器 连接器 Phoenix传感器

Phoenix 菲尼克斯 电源 变频器 连接器 Phoenix传感器

VAL-MS 400 菲尼克斯ST电涌保护连接器

VAL-MS 400 菲尼克斯ST电涌保护连接器

VAL-MS 500 菲尼克斯ST电涌保护连接器

VAL-MS 500 菲尼克斯ST电涌保护连接器

德国菲尼克斯Phoenix 电涌保护连接器 2838775

德国菲尼克斯Phoenix 电涌保护连接器 2838775

MVSTBW 2,5/ 8-STEH BK 菲尼克斯印刷线路板连接器

MVSTBW 2,5/ 8-STEH BK 菲尼克斯印刷线路板连接器

菲尼克斯2839240 电涌保护连接器 PT 4-24DC-ST - 2839240

菲尼克斯2839240 电涌保护连接器 PT 4-24DC-ST - 2839240

菲尼克斯2858043 电涌保护连接器 - PT 3-HF-12DC-ST

菲尼克斯2858043 电涌保护连接器 - PT 3-HF-12DC-ST

菲尼克斯2801515 电涌保护连接器 - PT-IQ-2X2-EX-24DC-P

菲尼克斯2801515 电涌保护连接器 - PT-IQ-2X2-EX-24DC-P

菲尼克斯2801514 电涌保护连接器 - PT-IQ-1X2-EX-24DC-P

菲尼克斯2801514 电涌保护连接器 - PT-IQ-1X2-EX-24DC-P

菲尼克斯2800804 电涌保护连接器 - PT-IQ-2X2-24DC-P

菲尼克斯2800804 电涌保护连接器 - PT-IQ-2X2-24DC-P